Page 36 - เอกสารวิชาการ การตรวจสอบเทคโนโลยีสารสนเทศ ด้านการรักษาความมั่นคงปลอดภัยระบบสารสนเทศ

P. 36

ห้องสมุดกรมพัฒนาที่ดิน

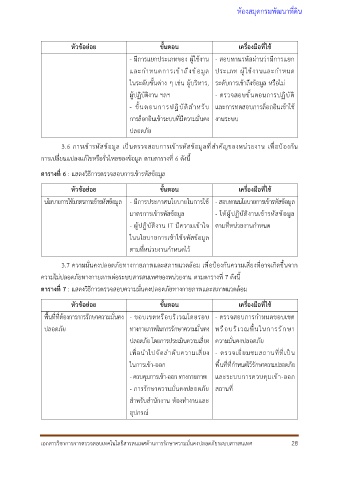

หัวข้อย่อย ขั้นตอน เครื่องมือที่ใช้

- มีการแยกประเภทของ ผู้ใช้งาน - สอบทานรหัสผ่านว่ามีการแยก

และก ำ หนดการเข้าถึงข้อมูล ประเภท ผู้ใช้งานและกำหนด

ในระดับชั้นต่าง ๆ เช่น ผู้บริหาร, ระดับการเข้าถึงข้อมูล หรือไม่

ผู้ปฏิบัติงาน ฯลฯ - ตรวจสอบขั้นตอนการปฏิบัติ

- ขั้นตอนการปฏิบัติสำหรับ และการทดสอบการล็อกอินเข้าใช้

การล็อกอินเข้าระบบที่มีความมั่นคง งานระบบ

ปลอดภัย

3.6 การเข้ารหัสข้อมูล เป็นตรวจสอบการเข้ารหัสข้อมูลที่สำคัญของหน่วยงาน เพื่อป้องกัน

การเปลี่ยนแปลงแก้ไขหรือรั่วไหลของข้อมูล ตามตารางที่ 6 ดังนี้

ตารางที่ 6 : แสดงวิธีการตรวจสอบการเข้ารหัสข้อมูล

หัวข้อย่อย ขั้นตอน เครื่องมือที่ใช้

นโยบายการใช้มาตรการเข้ารหัสข้อมูล - มีการประกาศนโยบายในการใช้ - สอบทานนโยบายการเข้ารหัสข้อมูล

มาตรการเข้ารหัสข้อมูล - ให้ผู้ปฏิบัติงานเข้ารหัสข้อมูล

- ผู้ปฏิบัติงาน IT มีความเข้าใจ ตามที่หน่วยงานกำหนด

ในนโยบายการเข้าใช้รหัสข้อมูล

ตามที่หน่วยงานกำหนดไว้

3.7 ความมั่นคงปลอดภัยทางกายภาพและสภาพแวดล้อม เพื่อป้องกันความเสี่ยงที่อาจเกิดขึ้นจาก

ความไม่ปลอดภัยทางกายภาพต่อระบบสารสนเทศของหน่วยงาน ตามตารางที่ 7 ดังนี้

ตารางที่ 7 : แสดงวิธีการตรวจสอบความมั่นคงปลอดภัยทางกายภาพและสภาพแวดล้อม

หัวข้อย่อย ขั้นตอน เครื่องมือที่ใช้

พื้นที่ที่ต้องการการรักษาความมั่นคง - ขอบเขตหรือบริเวณโดยรอบ - ตรวจสอบการกำหนดขอบเขต

ปลอดภัย ทางกายภาพในการรักษาความมั่นคง หรือบริเวณพื้นในการรักษา

ปลอดภัย โดยการประเมินความเสี่ยง ความมั่นคงปลอดภัย

เพื่อนำไปจัดลำดับความเสี่ยง - ตรวจเยี่ยมชมสถานที่ที่เป็น

ในการเข้า-ออก พื้นที่ที่กำหนดไว้รักษาความปลอดภัย

- ควบคุมการเข้า-ออก ทางกายภาพ และระบบการควบคุมเข้า-ออก

- การรักษาความมั่นคงปลอดภัย สถานที่

สำหรับสำนักงาน ห้องทำงานและ

อุปกรณ์

เอกสารวิชาการการตรวจสอบเทคโนโลยีสารสนเทศด้านการรักษาความมั่นคงปลอดภัยระบบสารสนเทศ 28