Page 39 - เอกสารวิชาการ การตรวจสอบเทคโนโลยีสารสนเทศ ด้านการรักษาความมั่นคงปลอดภัยระบบสารสนเทศ

P. 39

ห้องสมุดกรมพัฒนาที่ดิน

3.10 ความสัมพันธ์กับผู้ให้บริการภายนอก เป็นการตรวจสอบการตกลงในการดำเนินการจ้าง

ผู้รับจ้างภายนอกหน่วยงานมาดำเนินการให้เป็นไปอย่างถูกต้อง สามารถควบคุมกำกับ ตรวจสอบและ

ประเมินผลการจ้างได้ ตามตารางที่ 10 ดังนี้

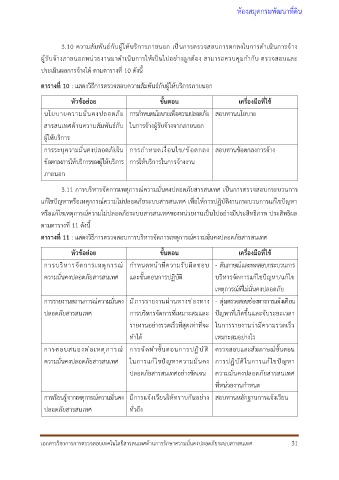

ตารางที่ 10 : แสดงวิธีการตรวจสอบความสัมพันธ์กับผู้ให้บริการภายนอก

หัวข้อย่อย ขั้นตอน เครื่องมือที่ใช้

นโยบายความมั่นคงปลอดภัย การกำหนดนโยบายเพื่อความปลอดภัย สอบทานนโยบาย

สารสนเทศด้านความสัมพันธ์กับ ในการจ้างผู้รับจ้างจากภายนอก

ผู้ให้บริการ

การระบุความมั่นคงปลอดภัยใน การกำหนดเงื่อ น ไข/ข้อตกลง สอบทานข้อตกลงการจ้าง

ข้อตกลงการให้บริการของผู้ให้บริการ การให้บริการในการจ้างงาน

ภายนอก

3.11 การบริหารจัดการเหตุการณ์ความมั่นคงปลอดภัยสารสนเทศ เป็นการตรวจสอบกระบวนการ

แก้ไขปัญหาหรือเหตุการณ์ความไม่ปลอดภัยระบบสารสนเทศ เพื่อให้การปฏิบัติงานกระบวนการแก้ไขปัญหา

หรือแก้ไขเหตุการณ์ความไม่ปลอดภัยระบบสารสนเทศของหน่วยงานเป็นไปอย่างมีประสิทธิภาพ ประสิทธิผล

ตามตารางที่ 11 ดังนี้

ตารางที่ 11 : แสดงวิธีการตรวจสอบการบริหารจัดการเหตุการณ์ความมั่นคงปลอดภัยสารสนเทศ

หัวข้อย่อย ขั้นตอน เครื่องมือที่ใช้

การบริหารจัดการเหตุการณ์ กำหนดหน้าที่ความรับผิดชอบ - สัมภาษณ์และทดสอบกระบวนการ

ความมั่นคงปลอดภัยสารสนเทศ และขั้นตอนการปฏิบัติ บริหารจัดการแก้ไขปัญหา/แก้ไข

เหตุการณ์ที่ไม่มั่นคงปลอดภัย

การรายงานสถานการณ์ความมั่นคง มีการรายงานผ่านทางช่องทาง - สุ่มตรวจสอบช่องทางการแจ้งเตือน

ปลอดภัยสารสนเทศ การบริหารจัดการที่เหมาะสมและ ปัญหาที่เกิดขึ้นและจับระยะเวลา

รายงานอย่างรวดเร็วที่สุดเท่าที่จะ ในการรายงานว่ามีความรวดเร็ว

ทำได้ เหมาะสมอย่างไร

การตอบสนองต่อเหตุการณ์ การจัดทำขั้นตอนการปฏิบัติ ตรวจสอบและสัมภาษณ์ขั้นตอน

ความมั่นคงปลอดภัยสารสนเทศ ในการแก้ไขปัญหาความมั่นคง การปฏิบัติในการแก้ไขปัญหา

ปลอดภัยสารสนเทศอย่างชัดเจน ความมั่นคงปลอดภัยสารสนเทศ

ที่หน่วยงานกำหนด

การเรียนรู้จากเหตุการณ์ความมั่นคง มีการแจ้งเวียนให้ทราบกันอย่าง สอบทานหลักฐานการแจ้งเวียน

ปลอดภัยสารสนเทศ ทั่วถึง

เอกสารวิชาการการตรวจสอบเทคโนโลยีสารสนเทศด้านการรักษาความมั่นคงปลอดภัยระบบสารสนเทศ 31