Page 62 - เอกสารวิชาการ การตรวจสอบเทคโนโลยีสารสนเทศ ด้านการรักษาความมั่นคงปลอดภัยระบบสารสนเทศ

P. 62

ห้องสมุดกรมพัฒนาที่ดิน

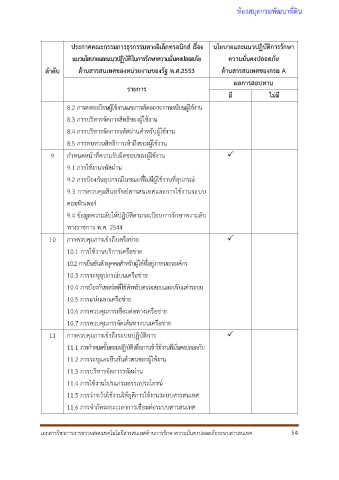

ประกาศคณะกรรมการธุรกรรมทางอิเล็กทรอนิกส์ เรื่อง นโยบายและแนวปฏิบัติการรักษา

แนวนโยบายและแนวปฏิบัติในการรักษาความมั่นคงปลอดภัย ความมั่นคงปลอดภัย

ลำดับ ด้านสารสนเทศของหน่วยงานของรัฐ พ.ศ.2553 ด้านสารสนเทศของกรม A

ผลการสอบทาน

รายการ

มี ไม่มี

8.2 การลงทะเบียนผู้ใช้งานและการตัดออกจากทะเบียนผู้ใช้งาน

8.3 การบริหารจัดการสิทธิของผู้ใช้งาน

8.4 การบริหารจัดการรหัสผ่านสำหรับผู้ใช้งาน

8.5 การทบทวนสิทธิการเข้าถึงของผู้ใช้งาน

9 กำหนดหน้าที่ความรับผิดชอบของผู้ใช้งาน

9.1 การใช้งานรหัสผ่าน

9.2 การป้องกันอุปกรณ์ในขณะที่ไม่มีผู้ใช้งานที่อุปกรณ์

9.3 การควบคุมสินทรัพย์สารสนเทศและการใช้งานระบบ

คอมพิวเตอร์

9.4 ข้อมูลความลับให้ปฏิบัติตามระเบียบการรักษาความลับ

ทางราชการ พ.ศ. 2544

10 การควบคุมการเข้าถึงเครือข่าย

10.1 การใช้งานบริการเครือข่าย

10.2 การยืนยันตัวบุคคลสำหรับผู้ใช้ที่อยู่ภายนอกองค์กร

10.3 การระบุอุปกรณ์บนเครือข่าย

10.4 การป้องกันพอร์ตที่ใช้สำหรับตรวจสอบและปรับแต่งระบบ

10.5 การแบ่งแยกเครือข่าย

10.6 การควบคุมการเชื่อมต่อทางเครือข่าย

10.7 การควบคุมการจัดเส้นทางบนเครือข่าย

11 การควบคุมการเข้าถึงระบบปฏิบัติการ

11.1 การกำหนดขั้นตอนปฏิบัติเพื่อการเข้าใช้งานที่มั่นคงปลอดภัย

11.2 การระบุและยืนยันตัวตนของผู้ใช้งาน

11.3 การบริหารจัดการรหัสผ่าน

11.4 การใช้งานโปรแกรมอรรถประโยชน์

11.5 การว่างเว้นใช้งานให้ยุติการใช้งานระบบสารสนเทศ

11.6 การจำกัดระยะเวลาการเชื่อมต่อระบบสารสนเทศ

เอกสารวิชาการการตรวจสอบเทคโนโลยีสารสนเทศด้านการรักษาความมั่นคงปลอดภัยระบบสารสนเทศ 54